10 værktøjer til at verificere filintegritet ved hjælp af MD5 og SHA1 Hashes

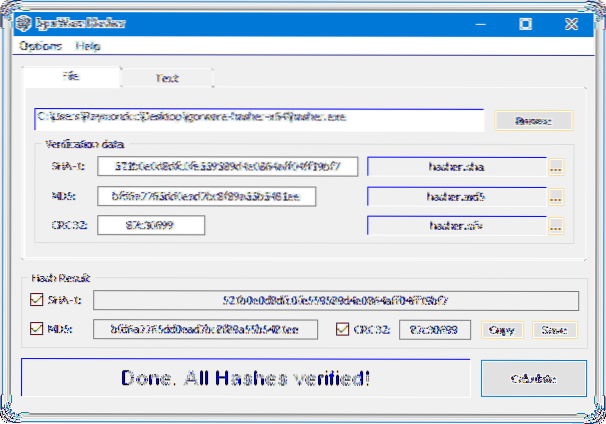

- IgorWare Hasher. Hasher er et lille, bærbart og brugervenligt freeware-værktøj, der er i stand til at beregne SHA1, MD5 og CRC32 kontrolsum for en enkelt fil. ...

- HashCheck. ...

- Nirsoft HashMyFiles. ...

- HashTools. ...

- ComputeHash 2.0.

- Hvordan ved jeg, om min hash er MD5 eller SHA1??

- Hvordan verificerer du en fils integritet?

- Hvilket program tillader MD5-hash af filer?

- Hvorfor er MD5 dårlig?

- Hvilket er hurtigere MD5 eller SHA?

- Hvad er integritetsbekræftelse?

- Hvordan verificerer damp filintegritet?

- Bruges til at kontrollere integriteten af en meddelelse?

- Hvordan kontrollerer jeg kontrolsummen for en fil?

- Hvad er sha1-fil?

- Hvordan beregner du kontrolsum?

Hvordan ved jeg, om min hash er MD5 eller SHA1??

Enhver 128-bit sekvens er en mulig MD5-hash. Hvis du ser på hex-strengrepræsentationer af dem, vil en sha1 se ud som 40 hexadecimale cifre, og en md5 vil ligne 32 hexadecimale cifre.

Hvordan kontrollerer du en fils integritet?

For at sikre integriteten af en fil viser nogle websteder MD5-værdi nær downloadlinket til en fil eller et program (Se figur 1 nedenfor). MD5- eller SHA-familiens hashes er sæt tilfældige strenge, der gør det muligt for sikkerhedsprofessionelle at sikre, at den downloadende fil ikke er manipuleret med eller ikke er beskadiget.

Hvilket program tillader MD5-hash af filer?

Beskrivelse. HashMyFiles er et lille værktøj, der giver dig mulighed for at beregne MD5 og SHA1 hashes af en eller flere filer i dit system. Du kan nemt kopiere MD5 / SHA1-hashlisten til udklipsholderen eller gemme dem i tekst / html / xml-fil.

Hvorfor er MD5 dårlig?

Brug af saltet md5 til adgangskoder er en dårlig idé. Ikke på grund af MD5's kryptografiske svagheder, men fordi det er hurtigt. Dette betyder, at en hacker kan prøve milliarder af kandidatadgangskoder pr. Sekund på en enkelt GPU. Hvad du skal bruge er bevidst langsomme hash-konstruktioner, såsom scrypt, bcrypt og PBKDF2.

Hvilket er hurtigere MD5 eller SHA?

MD5 kan have 128 bit længde af meddelelsesfordøjelse. Mens SHA1 kan have 160 bits længde af meddelelsesfordøjelse. ... Hastigheden på MD5 er hurtig i sammenligning med SHA1s hastighed. Mens SHA1-hastigheden er langsom i sammenligning med MD5's hastighed.

Hvad er integritetsbekræftelse?

C1. Integritetsverifikationsprocedurer (IVP'er) skal sikre, at alle CDI'er er i en gyldig tilstand. En IVP bruges til at kontrollere, at en CDI er i en gyldig tilstand.

Hvordan verificerer damp filintegritet?

Bekræft integriteten af spilfiler

- Genstart din computer og start Steam.

- Vælg Administrer fra et spils biblioteksside > Ejendomme.

- Vælg fanen Lokale filer, og klik på Bekræft integritet af spilfiler... knap.

- Steam vil verificere spillets filer - denne proces kan tage flere minutter.

Bruges til at kontrollere integriteten af en meddelelse?

Forklaring: Message Digest er en type kryptografisk hash-funktion, der indeholder en række cifre, der er oprettet med envejshash-formlen. Det er også kendt som en type teknik, der bruges til at verificere integriteten af meddelelsen, data eller medier og for at opdage, om der foretages manipulationer.

Hvordan kontrollerer jeg kontrolsummen for en fil?

Skriv stien til den fil, du vil beregne kontrolsummen for. Eller for at gøre tingene nemmere skal du trække og slippe filen fra et File Explorer-vindue til PowerShell-vinduet for automatisk at udfylde stien. Tryk på Enter for at køre kommandoen, og du får vist SHA-256-hash til filen.

Hvad er sha1-fil?

Fil indeholdende en "blok" brugt af en SHA-1 krypterings kryptografisk algoritme; gemmer typisk en række bits eller tegn, der bruges til at verificere en identitet, når de køres gennem SHA-1-hash-funktionen.

Hvordan beregner du kontrolsum?

Sådan beregnes kontrolsummen for en API-ramme:

- Tilføj alle bytes i pakken undtagen startafgrænser 0x7E og længden (det andet og tredje byte).

- Hold kun de laveste 8 bits fra resultatet.

- Træk denne mængde fra 0xFF.

Naneedigital

Naneedigital